Introducción

Hoy en día, casi todas las empresas dependen de Internet. Las empresas necesitan Internet para la comunicación, las ventas, las operaciones, el marketing, el almacenamiento de datos, el procesamiento de información, el desarrollo de productos, el servicio al cliente y, básicamente, cualquier cosa que se pueda imaginar. El nivel de dependencia de Internet es tal que, si dejara de funcionar, la actividad económica se detendría por completo.

Sin Internet, no hay actividad comercial normal.

Aunque Internet es el motor económico más potente del mundo, que representa enormes oportunidades de crecimiento, mayor productividad y acceso a nuevos mercados y públicos para las empresas de todo el mundo, también plantea muchos peligros. La gran cantidad de actividad que se desarrolla en Internet es una oportunidad para los ciberdelincuentes que buscan obtener grandes beneficios y, por desgracia, les resulta relativamente fácil hacerlo.

Internet es un lugar muy poco regulado y su enorme tamaño y complejidad hacen que pueda ser objeto de abusos y explotado de muchas maneras diferentes, por lo que la mayoría de las empresas y las personas son muy vulnerables en múltiples frentes. En Excedo, nuestra misión es ayudar a las empresas a comprender cómo son vulnerables para que puedan protegerse a sí mismas y, por extensión, a las personas que trabajan para ellas, interactúan con ellas y les compran. Es a través de la comprensión y la acción proactiva como podemos hacer que Internet sea más seguro para todos.

Veamos las áreas clave en las que las empresas deben centrarse para mantenerse a salvo de las amenazas online y los ciberdelincuentes.

Seguridad del correo electrónico

El correo electrónico es uno de los principales vectores de los ciberataques. El phishing, el spam, el spoofing, la apropiación de cuentas (ATO), el compromiso del correo electrónico empresarial (BEC), el malware, el ataque man-in-the-middle (MitM) y los ataques de denegación de servicio (DoS) se producen a través del correo electrónico. Estos ataques aprovechan las vulnerabilidades inherentes al correo electrónico y la falta general de concienciación sobre la seguridad y los riesgos por parte de los usuarios.

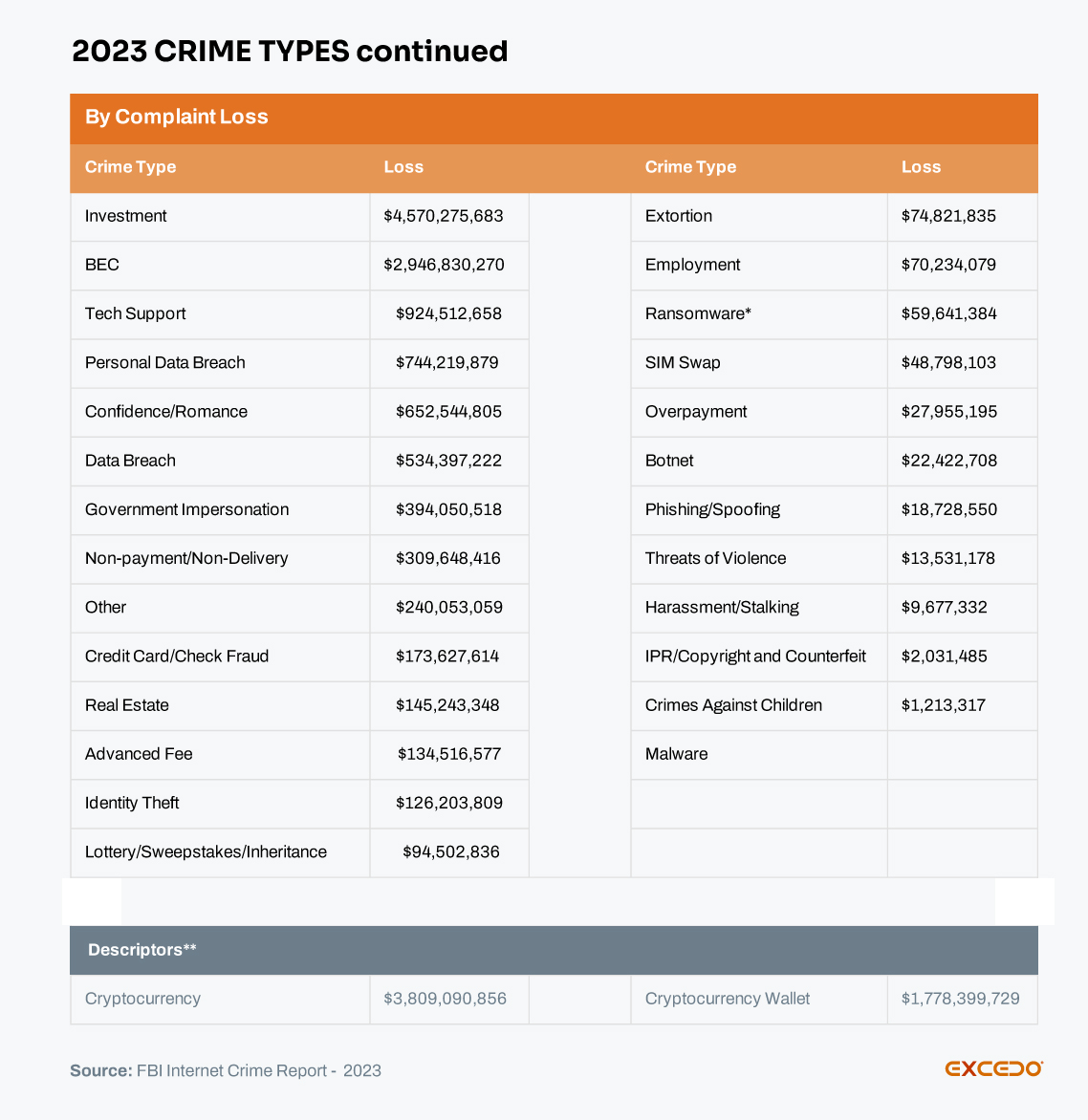

Según el último informe anual del Centro de Denuncias de Delitos en Internet (IC3) del FBI, solo los ataques de malware, BEC y phishing/spoofing provocaron pérdidas por valor de más de 3000 millones de dólares durante 2023. Sin embargo, es probable que la cifra real sea mucho mayor, ya que solo se tienen en cuenta los casos denunciados y las quejas.

Teniendo en cuenta la magnitud y el coste de los delitos relacionados con el correo electrónico, este no está lo suficientemente protegido por defecto. En general, los correos electrónicos maliciosos y el spam pueden llegar a las personas con bastante facilidad sin que el sistema de correo electrónico active ninguna alarma o advertencia. Como mucho, algunos correos electrónicos terminan en la carpeta de spam, pero aún así se pueden abrir e interactuar con ellos si se desea. Depende de la discreción del usuario abrir un correo electrónico o creer que es legítimo.

Esto supone un problema, ya que la mayoría de las personas no tienen la formación o los conocimientos de seguridad suficientes para identificar los correos electrónicos sospechosos. Además, los correos electrónicos fraudulentos son cada vez más sofisticados gracias a la ayuda de la inteligencia artificial, lo que los hace mucho más difíciles de detectar.

Para que las empresas estén seguras en lo que respecta al correo electrónico, deben implementar medidas que impidan que los correos electrónicos maliciosos lleguen a las bandejas de entrada y que puedan advertir a los destinatarios del peligro potencial. Recomendamos implementar lo siguiente:

Política DMARC

Una de las mejores formas de proteger el correo electrónico es implementar correctamente una política de autenticación, notificación y conformidad de mensajes basada en el dominio (DMARC).

Una política DMARC garantiza que solo los correos electrónicos autenticados puedan llegar a su bandeja de entrada y puedan enviarse en nombre de su organización. Además, también informa a los destinatarios sobre cómo deben manejar los correos electrónicos que no superan las comprobaciones de autenticación.

La política DMARC puede indicar a los destinatarios que:

-

Poner en "cuarentena» o "rechazar» los correos electrónicos que no superen los controles de autenticación, lo que significa que deben enviarse a la carpeta de spam o correo no deseado del destinatario, o rechazarse directamente.

-

«Supervisar» los correos electrónicos que no superen los controles de autenticación, lo que significa que los destinatarios deben enviar informes agregados y/o forenses al remitente sobre los mensajes fallidos sin tomar medidas inmediatas.

En general, DMARC le ayuda a proteger sus dominios de correo electrónico contra el uso no autorizado y puede prevenir el spoofing de correo electrónico y los ataques de phishing al permitirle autenticar los mensajes entrantes y salientes.

Filtros antimalware y antispam

Otra forma importante de proteger el correo electrónico es instalar filtros antimalware y antispam.

Los filtros antimalware y antispam analizan los archivos adjuntos, los enlaces y el contenido del correo electrónico en busca de signos de malware, phishing y otras actividades maliciosas. Estos filtros detectan y bloquean el contenido malicioso y los correos electrónicos no solicitados (spam) antes de que lleguen a cualquier bandeja de entrada, lo que evita que sus empleados se vean expuestos a peligros y fraudes.

Existen otras medidas necesarias para la seguridad del correo electrónico, pero estas le llevarán muy lejos a la hora de proteger su correo electrónico de diferentes amenazas. Con una política DMARC, filtros antimalware y antispam, dispondrá de una base segura sobre la que construir otras funciones de seguridad, como cifrado adicional, control de acceso y políticas de prevención de pérdida de datos (DLP).

Seguridad web

El correo electrónico no es la única forma en que las empresas son blanco de ataques en línea. Los hackers y los ciberdelincuentes de todo el mundo escanean constantemente Internet en busca de sitios web y aplicaciones web vulnerables a los que atacar. Los bots, los ataques de denegación de servicio distribuido (DDoS), la inyección SQL, los scripts entre sitios (XSS), la inclusión de archivos y los ataques de malware tienen como objetivo los sitios web.

Aunque es muy difícil conocer la cifra real, investigación del Open Worldwide Application Security Project (OWASP) sugiere que cada día se piratean más de 30 000 sitios web en todo el mundo. Esto representa un nivel preocupante de vulnerabilidad e indica lo importante que es para las empresas protegerse en este frente. Las empresas deben empezar por asegurarse de que sus sitios web y aplicaciones web cuentan con lo siguiente:

-

Configuración HTTPS correcta

-

HTTP Strict Transport Security (HSTS)

-

Política de seguridad de contenidos (CSP)

-

Seguridad de la capa de transporte (TLS)

-

Certificados digitales actualizados

Todo ello garantiza que la conexión a su sitio web esté correctamente cifrada, de modo que terceros no puedan inyectar contenido malicioso, redirigir páginas o robar información. La forma más fácil de saber si su sitio web tiene todo esto habilitado es someterlo a una auditoría. Puede ponerse en contacto con nosotros para obtener una evaluación gratuita de la seguridad web aquí.

Además de garantizar que los sitios web y las aplicaciones web estén correctamente cifrados y tengan una conexión privada, también recomendamos implementar lo siguiente:

WAF

Un firewall de aplicaciones web (WAF) protege las aplicaciones web filtrando y supervisando todo el tráfico HTTP/S entre una aplicación web e Internet. Un WAF puede identificar patrones de actividad peligrosos, cargas sospechosas y vulnerabilidades para bloquear y eliminar instantáneamente el tráfico malicioso, como el tráfico de bots, antes de que pueda causar daños o interrupciones en el servicio.

Un WAF también garantiza que sus aplicaciones web permanezcan seguras a medida que las amenazas evolucionan y cambian. Los WAF utilizan algoritmos de aprendizaje automático para aprender nuevos patrones de ataque y actualizar automáticamente las políticas de seguridad para bloquear nuevos peligros, lo que elimina la necesidad de realizar ajustes manuales en las políticas, que requieren mucho tiempo.

Seguridad DNS

Más allá del correo electrónico y los sitios web, una tercera área de gran vulnerabilidad en línea para las empresas es el Sistema de Nombres de Dominio (DNS). El DNS es básicamente un servicio de traducción que convierte los nombres de dominio en direcciones IP que los navegadores pueden utilizar para cargar recursos de Internet. Nunca se diseñó pensando en la seguridad y las consultas DNS viajan por Internet en texto plano, lo que significa que las consultas no están cifradas y cualquiera puede interceptarlas, una vulnerabilidad que los ciberdelincuentes aprovechan con frecuencia para lanzar malware basado en DNS, phishing, ransomware y ataques DDoS.

Según el Informe sobre amenazas DNS globales 2023 de International Data Corporation (IDC), que encuestó a más de 1000 organizaciones de todo el mundo, más del 90 % sufrió uno o más ataques DNS en 2023, con un coste medio de 1,1 millones de dólares por ataque. Además, casi el 50 % de los ataques provocaron la interrupción del servicio o de la aplicación y el 30 % provocó la pérdida de datos. La mayoría de las empresas ya cuentan con algún tipo de seguridad DNS, pero es evidente que hay que hacer más para mantener la seguridad de los clientes y los datos. Para aumentar la seguridad de su DNS, le recomendamos que implemente lo siguiente:

Una medida de seguridad DNS muy básica que todas las empresas deberían activar es DNSSEC.

Sin DNSSEC, el DNS responderá a cualquier consulta y resolverá cualquier dirección que se le solicite (al fin y al cabo, para eso fue diseñado) sin comprobar si es auténtica o autorizada. DNSSEC es un protocolo de seguridad que evita que esto suceda añadiendo firmas criptográficas a las respuestas de los servidores DNS. Estas firmas permiten a los usuarios verificar si un registro DNS proviene del servidor de nombres autoritativo (es decir, de usted) y no de un servidor fraudulento que se hace pasar por usted, lo que evita que se produzcan ataques DNS comunes, como la suplantación de dominio y el secuestro.

Redundancia DNS

Otra vulnerabilidad común del DNS es que los recursos en línea de las empresas suelen depender de un único servidor DNS. Esto significa que si ese servidor se cae o se sobrecarga, debido a un aumento del tráfico, como en un ataque DoS, por ejemplo, todos los recursos y servicios que dependen de él también se caerán. Por lo tanto, una parte importante de la seguridad del DNS consiste en implementar una redundancia estructural, garantizando que todos los recursos en línea tengan varios servidores de nombres independientes, como en un sistema de enrutamiento Anycast.

Con Anycast DNS, el tráfico se puede distribuir (equilibrar la carga) entre varios servidores para que sea mucho más difícil que un único servidor se sobrecargue con consultas. Además, incluso si un servidor se cae, otros pueden tomar el relevo, lo que garantiza la continuidad del servicio mientras se resuelve el problema.

Inteligencia sobre amenazas DNS

Además de implementar DNSSEC y garantizar la redundancia del DNS o del servidor, también debe utilizar la inteligencia sobre amenazas DNS para asegurarse de adelantarse a las amenazas y a los atacantes.

La inteligencia sobre amenazas DNS proporciona una visibilidad completa del tráfico y la actividad de la red para ayudarle a detectar actividades sospechosas en el momento en que se producen y antes de que puedan causar ningún daño. Esto le permite identificar rápidamente los picos de tráfico, por ejemplo, así como si proceden de una fuente sospechosa, de modo que pueda evitar que los servidores se sobrecarguen en primer lugar.

Conclusión

Como hemos visto, todos los aspectos de la seguridad en línea, ya sea a nivel de correo electrónico, sitio web o DNS, requieren un enfoque holístico que tenga en cuenta múltiples frentes de ataque y soluciones de defensa. No existe una solución milagrosa para hacer que Internet sea más seguro para las empresas y las personas. Las amenazas pueden provenir de cualquier dirección y a cualquier nivel, por lo que la seguridad también debe ser multifacética y multicapa, lo que hace que mantenerse seguro en línea sea un proceso complejo y en constante evolución.

En Excedo, intentamos que este proceso sea lo más sencillo y accesible posible. Reunimos las mejores soluciones de las empresas tecnológicas líderes, para que no tengas que perder tiempo buscando entre un sinfín de opciones y puedas empezar a protegerte en todos los frentes necesarios desde el primer día.